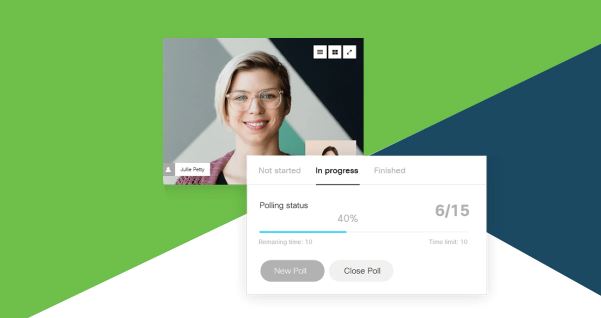

Los reportes de fallas de seguridad en Cisco siguen apareciendo con frecuencia. Especialistas de un curso de seguridad de la información reportan el hallazgo de algunas vulnerabilidades en Webex Meetings, la plataforma de videoconferencia de la compañía. La explotación exitosa de estas fallas permitiría a los hackers maliciosos eludir algunos controles de seguridad en los sistemas afectados.

A continuación se presenta una breve descripción de las fallas reportadas, además de sus respectivos puntajes y claves de identificación según el Common Vulnerability Scoring System (CVSS).

CVE-2020-3412: Las restricciones de seguridad inadecuadas permitirían a los actores de amenazas obtener acceso no autorizado a funciones restringidas en el sistema afectado mediante el envío de solicitudes especialmente diseñadas.

La vulnerabilidad recibió un puntaje de 6.2/10.

CVE-2020-3413: Las restricciones de acceso incorrectas permiten a los hackers maliciosos obtener acceso no autorizado a funciones restringidas mediante el envío de solicitudes especialmente diseñadas.

Esta falla recibió un puntaje de 6.2/10, mencionan los expertos del curso de seguridad de la información.

CVE-2020-3472: Las restricciones de acceso incorrectas permiten a los actores de amenazas autenticados obtener información confidencial en el sistema objetivo, incluyendo nombres de usuario en Webex, direcciones email, entre otros.

La vulnerabilidad recibió un puntaje de 3.8/10 y su riesgo de explotación es muy bajo.

Los especialistas del curso de seguridad de la información señalan que hasta el momento no se han detectado intentos de explotación activa de estas fallas, o bien la existencia de una variante de malware vinculada al ataque. Las actualizaciones ya están listas, por lo que los usuarios de implementaciones afectadas sólo deben verificar su correcta instalación.

A continuación se presenta la lista de versiones vulnerables de Cisco Webex: 39.5.17, 39.6.0, 39.7.0, 39.7.4, 39.7.7, 39.8.0, 39.8.2, 39.8.3, 39.8.4, 39.9.0, 39.9.1, 39.10, 39.11, 39.11.0, 39.11.5, 40.0, 40.1.0, 40.1.3, 40.2.0, 40.4.0, 40.4.10, 40.6.0, 40.6.2. Más información disponible en las plataformas oficiales de Cisco.