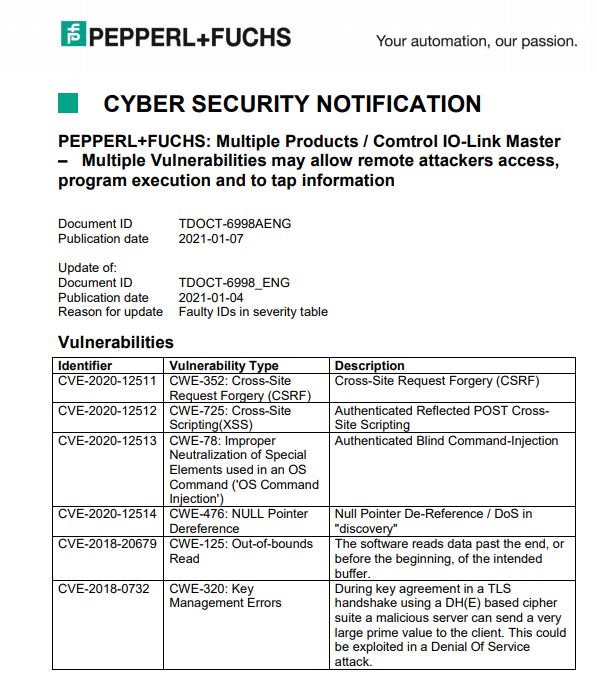

Un especialista en ciberseguridad de la firma SEC Consult reportó el hallazgo de cinco diferentes vulnerabilidades que residen en los dispositivos de control industrial Pepperl+Fuchs Comtrol IO-Link, incluyendo variantes de ataque como la falsificación de solicitudes entre sitios (CSRF), ataques de scripts entre sitios (XSS), inyección de comandos arbitrarios y denegación de servicio (DoS).

Un ataque exitoso es posible al explotar vulnerabilidades no corregidas en versiones desactualizadas de estos productos, además de algunas fallas en componentes de terceros como PHP, OpenSSL, BussyBox y el kernel de Linux. El reporte elaborado por los expertos en ciberseguridad contiene el código de prueba de concepto (PoC) para cada vulnerabilidad detectada.

Al respecto, Pepperl+Fuchs publicó una alerta de ciberseguridad mencionando que las vulnerabilidades permitirían a los actores de amenazas obtener acceso a los dispositivos afectados, ejecutando cualquier programa y extrayendo toda clase de información confidencial.

Acorde a Johannes Greil, consultor principal de SEC Consult, si un hacker malicioso logra obtener acceso a uno de los dispositivos Comtrol vulnerables (a través de un ataque XSS o por fuerza bruta), podría obtener la capacidad de ejecutar comandos en el dispositivo objetivo con privilegios root, lo que incluso permitiría la instalación de backdoors persistentes.

IO-Link es un protocolo de comunicaciones industriales utilizado para la operación de sensores y actuadores digitales. El fabricante afirma que la familia de productos IO-Link Master “combina los beneficios del estándar IO-Link con los protocolos EtherNet/IP y Modbus TCP”. El IO-Link Master protege eficazmente a los programadores de PLC de las complejidades de IO-Link al manejar esas complejidades por sí mismo.

Los equipos de seguridad de la compañía corrigieron las vulnerabilidades detectadas hasta algunos meses después de recibir el reporte de SEC Consult. Pepperl+Fuchs reconoce que al menos una docena de sus productos se verían afectados por estas fallas, por lo que solicita encarecidamente a los clientes actualizar el cargador de arranque U-Boot para mitigar el riesgo de explotación.